Sorry, most articles are not available in English yet

Bienvenidos a POLIPPIX- Un CD de privacidad mejorada presentado por IT-Asociacion Politica de DinamarcaEste CD te enseñara algunos programas que pueden ser usados para garantizar tu privacidad en internet y garantizar asi tus derechos de acuerdo con las leyes de copyright. Aqui, Puedes leer sobre este CD y el software que contiene. Para usar el software del Cd, tienes que iniciarlo (bootear) en un PC. Si estas leyendo esto en un PC con windows, podrias tambien arrancar el CD en modo emulador sobre QEMU, pero ira mas lento. Mas informacion sobre:

Este CD contiene Polippix, creado por IT-Political Associtation of Denmark. | ||

Sobre este CD

Este CD polippix fue creado por Asociacion politica de la Tecnologica de la Informacion Danesa para demostrar las posibilidades de la Tecnologia de la Informacion ( IT ) y las consecuencias de ciertas legislaciones relacionados con la IT. Esperamos que este CD ayude a los legisladores a comprender mejor la IT, y a ayudar a los ciudadanos a evitar algunas de las negativas consecuencias de unas leyes restrictivas e invasivas.La Asociacion politica de la Tecnologica de la Informacion Danesa trabaja con los asuntos presentados en este CD asi como muchos otros asuntos relacionados con la IT.

El CD Polippix fue basado en origen en una distribucion Knoppix GNU/Linux, pero ahora esta basado en una distribucion Kubuntu GNU/Linux.

Todo el software de este CD es gratuito y de codigo abierto. Si lo deseas puedes distribuirlo sin ningun coste y puedes obtener todo el codigo fuente del sofware desde kubuntu, para las licencias especificas, por favor informense de la licencia de cada software.

Todos los textos de este CD estan escritos por La Asociacion politica de la tecnologia de la Informacion de Dinamarca, y pueden ser copiados bajo la licencia Creative Commons Attribution-Share Alike 2.5 Denmark. Si usted realiza cualquier trabajo extra que crea beneficioso para los usuarios de este CD, por favor informenos de ello.

Investigacion futura

Todo el codigo abierto usado para el cambio de Kubuntu con el fin de realizar este CD, puede ser encontrado en www.polippix.org. Ahi puedes crear tu propia version del CD politico, o si lo deseas puede hacerlo conjuntamente con La Asociacion politica de la tecnologia de la Informacion de Dinamarca. Por supuesto tambien puedes descargas el CD y disfrutarlo.

Participa

Siempre estamos buscando mejorar este CD, y sera bienvenida toda ayuda para ese fin.Haz una version en tu idioma.

Traduce nuestros textos en tu idioma. investiga la legislacion local, para encontrar ejemplos y hechos de tu pais. averigua si es legal la distribucion de este Cd en tu pais de residencia.Decide si hay problemas politicos relacionados con la tecnologia de la informacion que no esten en este CD y averigua si hay algun software que pueda ayudar demostrarlo.

Mejora los Textos

Algunos de los textos necesitan mejorar. Ayudanos a corregirlos o a expanderlos para una mejor comprension de las explicaciones.Configura el Software

Hemos configurado el software de este CD lo mejor que hemos podido. pero aun queda un largo camino hasta que todo en este CD funcione perfctamente. Ayudanos a crear la configuracion perfecta con fines demostrativos. Por ejemplo, intenta averiguar como podriamos hacer funcionar la encriptacion en un cliente de correo electronico.Software de investigacion y tecnologias

Hay algun software gratuito y de codigo abierto que conozcas y no esta en este CD? como podemos ofrecer mas tecnologias para la privacidad y otros menesteres? por ejemplo, como podemos usar la esteganografia?Crea diseños

Siempre podemos usar ilustraciones, capturas de pantalla, fondos, dseño web y un logo para la pagina de inicio de polippix.org

Animate!

Visita www.polippix.org si quieres ayudarnos o si tienes ideas o sugestiones que hacernos.Quemar o Ripear un DVD

Lo primero que necesitas es tener otra disquetera de DVD aparte de la que usas para el CD de IT-Politisk Forening. Si no, no podras usar nuestro CD en formato live-CD. Bueno si podrias, si copias el CD en el disco duro, pero eso es otra historia.Los video-DVDs normalmente tienen una capacidad de hasta 9 GB, Pero la mayor parte de los grabadores de DVD solo aceptaran hasta un maximo de 4,7 GB. La Solucion mas normal, es comprimir el DVD. Otra solucion es copiar el DVD al disco duro y despues grabarlos en 2 DVD's, Pero vamos a explicar la primera solucion.

Pon tu video DVD en tu unidad de DVD. Una ventana de windows aparecera, simplemente, como casi todo en windows, cierrala. Ahora dirigete al boton K-menu > multimedia > "DVD backup software (k9copy)". El programa K9copy probablemente habra encontrado tu unidad de DVD-drive como entrada o input. En K9copy tienes que ir a File > Open. Ahora el programa examinara el DVD. En la pestaña "DVD" un DVDVOLUME aparecera con los titulos del DVD. Aqui puedes seleccionar algunos de los ttulos. Si quieres copiar el DVD completo, entonces marca DVDVOLUME. Ahora tienes dos opciones:

1. Puedes seleccionar una ISO-Image como output en k9copy

Selecciona la pestaña "Settings". Aqui escribe la direccion en tu disco duro para crear la imagen de DVD. Debes tener espacio para por lo menos 10 GB. Despues ve al menu "action" y selecciona "copy".

Despues de un rato, se te preguntara donde quieres la imagen ISO. Simplemente elige el lugar y en breve veras una carpeta (dvd) y una imagen ISO. Basicamente contienen lo mismo, y ambas miden lo mismo tambien, sobre 4,5 GB. Puedes usar la carpeta si quieres guardar el DVD en un disco duro.

La imagen ISO es para grabarla en un DVD. Eso lo puedes hacer poniendo un DVD virgen en la unidad de DVD, despues sigue la ruta desde el boton K-menu > multimedia > CD & DVD burning (k3b). En el programa k3b tienes dos columnas, una de archivos y otra de carpetas. Utiliza esas columnas, para encontrar tu archivo ISO que quieres grabar. Tras seleccionar el archivo con un click una ventana se abrira. Comprueba que la informacion que aparece es correcta y pulsa "start". Despues de un buen rato, tendras un DVD-video que puedes usar en cualquier reproductor sin problemas.

2. Selecciona tu unidad deDVD como output en k9copy

Ahora selecciona la pestaña "Settings". Aqui marca la opcion "auto burn". Tienes que tener espacio para al menos 5 GB. Ve al menu "Action" y selecciona "copy". Un poco mas tarde k9copy te dira que no puede grabar el DVD colocado en la unidad, esto es normal, es el original ¡¡¡ Bueno pues entonces cambiamos el original por uno virgen en la unidad, y le damos a "continue". Despues de otro ratito, tu DVD estara listo.

La compresion naturalmente conlleva una perdida de calidad. Realmente casi no lo notaras usando tu copia en un reproductor de DVD y visionandolo en una television normal, Pero si aun asi quieres conservar la calidad original, puedes hacerlo copiando el DVD de la siguiente forma:

Crea un archivo comprimido en tu disco duro.

Tras cargar tu DVD en la unidad una ventana se abrira. Selecciona la opcion de abrir en una nueva ventana. ahora veras dos carpetas llamadas: audio_ts and video_ts. Ahora copia esas carpetas en un sitio de tu disco duro de tu eleccion. Si quieres obtener una version comprimida y de alta calidad tienes que escribir estas instrucciones en la ventana de comandos.

mencoder dvd://0-8 -ovc xvid -xvidencopts pass=1 -alang en -oac copy -o /dev/null"DVD-VIDEO.avi" ha de ser reemplazado con la direccion de tu disco duro donde quieres guardar el archivo AVI. "dvd://0-9" asumira que existen 9 archivos vobs en la carpeta "video_ts" numerados de 0 a 8. Si el numero de archivos es diferente, debes ajustarlo consecuentemente.

mencoder dvd://0-8 -ovc xvid -xvidencopts pass=2 -alang en -oac mp3lame -lameopts vbr=3 -o DVD-VIDEO.avi

k3b

Copiando CDs o DVDs

La prensa nos trae desde siempre informaciones sobre copias piratas de musica y peliculas. Los jovenes son amonestados por valor de miles de Dolares por copiar musica, y la industria musical (representada po IFPI, RIAA y agencias locales) amenazan con perseguir a sus ciudadanos, si hacen copias ilegales.

Los usuarios normales, tienen serios problemas para saber cuando pueden hacer copias legalmente de un CD o un DVD. Por esta razonmuchas personas se niegan completamente a hacer copias, mientras otros copian lo que quieren. En muchos paises, ni siquiera los governantes pueden dar una explicacion clara sobre que se puede copiar y en que circustancias.

Por supuesto, la industria musical y de cine, quieren que pienses que nunca puedes copiar nada, y que asi tengas que copiar varias copias de ese mismo CD o DVD. Muchos DVD's incluso proclaman de forma falsa, que no tienes derecho a copiarlos bajo ninguna circustancia. Pero eso, no es algo que decida el autor del DVD, sino que lo decide la legislacion de tu pais.

En esta version internacional del texto, no podemos explicar las leyes de cada pais, asi que depende ti, averiguar que leyes se aplican en tu pais.

En la mayoria de los paises, es perfectamente legal hacer copias de tus "propios" CD's y DVD's para uso personal, por ejemplo, para hacer copias de seguridad o tener una copia en tu coche de tu CD favorito, y no arriesgar el original. Pero, como copias un CD o un DVD?

Copiar un DVD o un CD

Ahora mismo, tu unidad de CD/DVD, contiene el CD de Polippix. Asi qeu ahora mismo, no puedes usar tu unidad para haer copias. Para poder hacerlo, necesitas por lo menos dos unidades de CD/DVD en tu ordenador. ( esto es si no has instalado nuestro CD en tu disco duro, pero eso es otra historia)El fondo de la cuestion, es que si tienes una unidad de CD libre, es muy facil copiar un CD. Simplemente arranca el programa "k3b" y selecciona "Copy CD".

Los DVD's son un poco mas complicado. Los video-DVDs normalmente tienen una capacidad de hasta 9 GB, Pero la mayor parte de los grabadores de DVD solo aceptaran hasta un maximo de 4,7 GB. Asi que si no quieres dividir el DVD en dos discos, tendras que comprimirlos para que ocupen menor espacio.:

- Pon un DVD en la unidad libre de DVD y arranca el programa llamado "k9copy".

- Selecciona File -> Open. el progrma examinara el DVD.

- Bajo la pestaña "DVD" obtendras un DVDVOLUME contiene los titulos del DVD. Puedes elegir algunos de ellos, o si lo deseas todos chequeando la casilla junto a DVDVOLUME.

- Ahora selecciona la pestaña "Settings"y indica donde quieres guardar temporalmente el archivo imagen del DVD. necesitas por lo menos 10GB de espacio libre para esta operacion.

- Selecciona el menu "Action" y alli selecciona "copy".

- Despues de un buen rato se te preguntara donde quieres guardar la imagen ISO.

- cuando lo hayas indicado, tendras una carpeta llamada DVD y una imagen ISO, Basicamente, son lo mismo, en dos formatos diferentes, y ambos ocupan 4.5 GB de espacio en disco.

- La carpeta es para guardar una copia en tu disco duro, en lugar de en un DVD.

- La imagen ISO es para copiarla en un DVD. Para haerlo, pon un DVD en tu grabadora de DVD y arranca el programa "k3b".

- Elige la opcion "Burn ISO DVD image".

- Busca tu imagen ISO que hiciste anteriormente, y pulsa "Burn" y despues "Start".

- Despues de un buen rato, tendras un DVD que puedes reproducir encualquier reproductor de DVD's.

La compresion naturalmente conlleva una perdida de calidad. Realmente casi no lo notaras usando tu copia en un reproductor de DVD y visionandolo en una television normal.

Pero si aun asi quieres conservar la calidad original, puedes hacerlo copiando el DVD de la siguiente forma:

* Crea un archivo comprimido en tu disco duro.

* Tras cargar tu DVD en la unidad una ventana se abrira. Selecciona la opcion de abrir en una nueva ventana.

* ahora veras dos carpetas llamadas: audio_ts and video_ts. Ahora copia esas carpetas en un sitio de tu disco duro de tu eleccion.

* Si quieres obtener una version comprimida y de alta calidad tienes que escribir estas instrucciones en la ventana de comandos.

mencoder dvd://0-8 -ovc xvid -xvidencopts pass=1 -alang en -oac copy -o /dev/null

mencoder dvd://0-8 -ovc xvid -xvidencopts pass=2 -alang en -oac mp3lame -lameopts vbr=3 -o DVD-VIDEO.avi

"DVD-VIDEO.avi" ha de ser reemplazado con la direccion de tu disco duro donde quieres guardar el archivo AVI. "dvd://0-9" asumira que existen 9 archivos vobs en la carpeta "video_ts" numerados de 0 a 8. Si el numero de archivos es diferente, debes ajustarlo consecuentemente.

* Borra las carpetas audio_ts and video_ts de tu ordenador, no los necesitas mas.

Ahora tienes una copia de tu DVD en formato AVI en tu disco duro. Puedes reproducirlo con cualquier reproductor de multimedia, desgraciadamente, como hemos mencionado, es un archivo enorme, demasiado grande para un DVD normal.

Por favor, toma nota de que si posees cualquier DVD que no puedas reproducirlo por cuestion de regiones incompatibles, cualquiera de los procedimientos antes mencinados, te permitaran visionarlo igualmente, ya que estas copias no tienen codificacion regional. por supuesto siempre podras ver tu DVD en un reproductor sin limitador regional, o usando un programa como mPlayer desde tu ordenador.

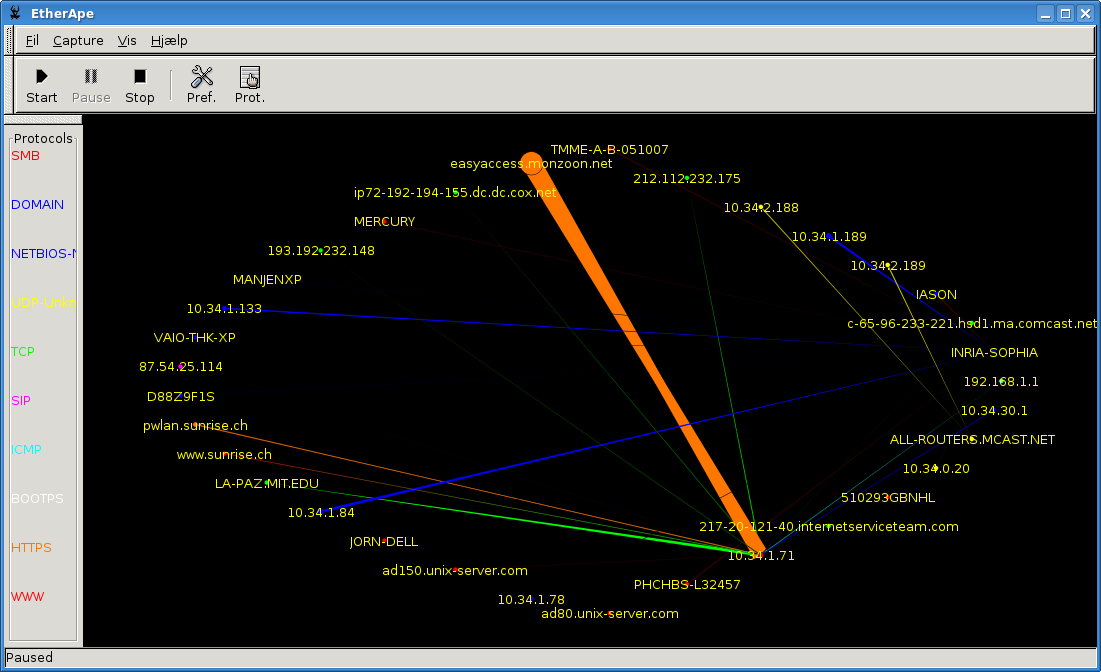

EtherApe

Que esta pasando en tu Red?

La redes de ordenadores estan hechas de tal forma que se puede "escuchar" el trafico de la red local a la que estas conectado. Esto implica, que si formas parte de una red inalambrica o si compartes un HUB/SWITCH con otros, puedes seguir el trafico que generan.

Concretamente, cuanto podras ver, dependera del tipo de red al que estes conectado. En algunas redes, puedes ver todo el trafico, mientras otras solo puedes ver lo que se llama trafico "broadcast"o emitido. Pero incluso el trafico emitido puede darte una idea de lo que pasa en una red.

Da igual la red a la que estes conectado, siempre hay al menos un ordenador que te mostrara todo el trafico que se genere desde ti o hacia ti. Ese es el tuyo claro¡¡¡¡

Con el programa EtherApe puedes ver quien esta comunicando con quien en tu red local, y ademas podras ver con quien se comunica tu ordenador. Siplemente arranca el programa y espera un poco, entonces podras ver el trafico originado, cada linea de la ventana de EtherApe representa datos de la conexion, cuanto mas gruesa sea la linea, mas datos contiene.

Tenemos dos motivos para incluir EtherApe en este CD:

EtherApe es una excelente herramienta para saber lo que tu ordenador esta haciendo. observa si tu ordenador esta conectandose con alguien que tu no esperas¡¡

Queremos demostrarte la facilidad que supone espiar en una red. Tu solo veras fragmentos de quien esta hablando con quien, pero tu proveedor de internet tambien tiene una red local; todo el trafico de sus clientes pasa por su red local. Si tu proveedor de internet esta ejecutando un programa como EtherApe, entonces ellos pueden ver TODO lo que sus clientes estan haciendo.

Las ultimas leyes Europeas incluso obligan a los proveedores de internet, a observar el trafico de sus clientes de esta manera, y conservar archivos con la informacion. En Dinamarca por ejemplo, conservan esos archivos hasta un año mas tarde, y la policia tiene acceso a ellos en cualqueir momento.

Si pruebas EtherApe en una red con algo de trafico, te sorprendera ver cuanta informacion se revela de todo el mundo en esa red. Aun asi hay algunos programas que puede mostrar mucha mas informacion de lo que es capaz EtherApe. Esos progrmas mostraran el contenido de emails, favoritos y mucho mas. Incluso las contraseñas puedes ser extraidas, al menos que uses una conexion encriptada. Podriamos haber puesto uno de esos programas en este CD, pero hemos optado por EtherApe, ya que solo facilita informacion sin importancia....

Encriptacion y Firmas Digitales

La Criptografia puede ser usada de dos formas: Para firmas digitales y para garantizar un secreto. Para ambos casos, dos codigos numericos digitales son usados: UN codigo que tu ocultas a todo el mundo, (llamada clave privada) y una que es publica para todo el mundo, (llamada clave publica) Amabas claves estan hechas de tal forma, quesi usas una de ellas para encriptar, solo es posible desencriptar con la otra, y viceversa.

Secretismo

Secretismo (encriptacion) se hace usando la clave publica para bloquear el mensaje. En este caso, solo el receptor puede leer el mensaje y es el unico que posee la clave privada necesaria para desencriptar el mensaje.Firma Digital

Una firma digital funciona justamente al contrario, el emisor del mensaje lo bloquea con su clave privada, y solo se podra abrir con la clave publica.Esto implica, que si un mensaje bloqueado solo puede abrirse con la llave publica, entonces el mensaje debe haberse bloqueado con la llave privada del emisor, y por tanto eso garantiza que el emisor es la persona adecuada, al ser el unico que la tiene.

Secretismo & Firmas Digitales

Aveces quieres tener ambas cosas, entonces combinaremos ambas tecnicas, primero firmando digitalmente, con una llave privada, y despues encriptando con una llave publica del receptor, El receptor solo podra abrir el mensaje, con su llave correspondiente, y comprobar la identidad del emisor con la llave publica.Proteccion de datos

Si solo quieres conservar tus datos de forma segura, para que solo tu puedas leerlos, no es necesario tener ambas claves publica y privada. En este caso, solo necesitas un numero codigo, (llamado llave simetrica) que esta formulada para que amba clave permita la encripatacion y desencriptacion con la misma llave. De esta forma pudes protejer tus datos , por ejemplo encriptando tu disco duro. Mientras esa clave solo este en tu poder, nadie podra acceder la informacion de tu disco duro.Usos Practicos

La mayor parte de las aplicaciones de correo electronico, soportan ambos sistmas de encriptacion, usando un standart llamado S/MIME. Para usar esto, solo tienes que tener una firma digital o certificado digital. Puedes bien comprar uno, o crearlo tu mismo. En el ultimo caso, debes asegurarte, de que cualquiera con quien te comuniques, este informado de lo que se llama "huella" del certificado. De otro modo no podra saber que el correo es tuyo, o de que comunican contigo.Otra alternativa es el uso de lo que llamamos GnuPG (GNU Privacy Guard).Hay mucho software que soporta este estandar, pero en la mayor parte de los casos, tendras que instalar un plugin en tu programa de correo electronico para usarlo. La tecnologia detras de ambos estandares es basicamente la misma.

Perspectivas Politicas

Como muchas otras cosas, el secretismo y la firma digital, tienen dos caras; puede ser usado o abusado.Para que funcione, la condicion mas basica, es logicamente, que solo tu conozcas la clave privada. Que ocurriria si un intruso copiara la clave y creara un util de pago con ella? Estarias en mejor o peor posicion que si fuera sobre papel?

La criptografia tambien puede ser usada para evitar que personas no autorizadas accedan a imformacion privada. Por ejemplo, puees asegurarte de que tus documentos privados no puedan ser leidos por un ladron que te robe tu portatil. Pero que pasa si las autoridades te acusan de estafa y creen que las pruebas estan en tu ordenador? pueden pedirte que les des tu clave privada? que ocurre si no les das tu clave?

La firma digital y la criptografia pueden tener varios usos honestos y seran parte de la futura sociedad digital. Pero es fundamental que todos sepan usarla correctamente, todos estamos acostumbrados a la firma manual, y los candados, y las leyes estan al dia con muchos ejemplos de casos practicos sobre estos temas, pero las versiones digitales de estos clasicos, funcionan de forma diferente, y muy pocos casos han sido llevados ante la justicia, para saber a que atenernos.

Por lo tanto, es importante que tengamos cuidado en el uso de estos sistemas y que los usemos correctamente, tanto legalmente, como tecnologicamente y de forma educacional.

Encriptacion del disco duro bajo Windows y Linux

TrueCrypt es capaz de encriptar particiones de disco o discos duros completos, y hay una version tanto para windows como para Linux.Bajo Linux puedes usar LUKS para la encriptacion de particiones. LUKS es incluso capaz de hacer una encriptacion total del disco duro. Esto implica que todo el disco, excepto el Kernel de Linux y algunos drivers, seran encriptados. De esta forma, te aseguras de no dejar ninguna pista de informacion confidencial en archivos no encriptados. Si no quieres encriptar toda tu informacion, linux tambien ofrece "encfs" que te permite encriptar carpetas de forma individual.

MACchanger, Cambiador de MAC's

Existen dos tipos de direcciones que identifican a tu orenador: La Direccion IP y la direccion MAC.

La direccion IP es usada en internet, cuando la informacion es transmitida atraves del planeta. Normalmente, tu direccion IP cambiara cuando muevas tu ordenador de un sitio a otro.

La direccion MAC solo es usada en tu Red local, por ejemplo, en el edificio donde tu ordenador esta conectado. La direccion MAC esta codificada en la interfaz de tu tarjeta de red, por la compañia que la creo, y nunca cambiara, da igual donde conectes tu ordenador.

Normalmente, tu ordenador obtiene su direccion IP gracias a un router o servidor cuando te conectas a internet o la red local. Este servidor o router memorizara tu direccion MAC (y por lo tanto tu ordenador) y de esta forma, sabra que direccion MAC corresponde a cada direccion IP.

Esto implica por tanto, que si te onectas a un cibercafe te arriesgas a ser trakeado. Obtienes tu direccion IP gracias al servidor del cibercafe. Desde todo el mundo, esa direccion IP puede ser trakeada hasta ese cibercafe. y el cibercafe sabra que esa direccion IP fue usada por tu ordenador con tu exclusiva direccion MAC. Por supuesto, los fabricantes y vendedores de PC's conocen muy bien, cual es la direccion MAC del ordenador que te vendieron a ti.

Bueno el fondo de la cuestion, es que la direccion MAC te delata, y puede llevarte a ti directamente. Por suerte, esa direccion MAC de origen, puede ser cambiada.

El programa MACchanger puede hacer esto por ti de forma automatica. Simplemente establece una direccion MAC aleatoria, y le dice a tu tarjeta de red que use esa en vez de la original. Nosotros hemos preparado este CD para que MACchanger haga esto automaticamente, cada vez que ejecutes tu ordenador desde nuestro CD, antes de que tu tarjeta de red se active.

Usar MACchanger te asegura que incluso si tu direccion IP es trakeada hasta el cibercafe, sera muy dificil saber exactamente cual de los clientes del cibercafe uso esa direccion MAC aleatoria. Si apagas tu ordenador, entonces si que sera imposible saber quien uso esa direccion MAC aleatoria.

Esto puede ser usado por ejemplo, para hacer una llamada anonima. Aprende mas sobre esto en telefono IP.

Perspectivas Politicas

Los politicos normalmente argumentan que es necesario mas vigilancia y control para conseguir coger a los criminales, como terroristas o pedofilos. Pero el caso es que estos delincuentes saben mejor que tu o que yo, la existencia de estos programas y muchos otros, y al final, a quien vigilan de verdad, es a nosotros, y nos quitan nuestra privacidad, con que objetivos es otra historia.Por esta razon, no ayuda para nada el aumentar la vigilancia, es demasiado facil evitar esa vigilancia de forma legal. Aumentar la vigilancia solo sirve para afectar la privacidad de los ciudadanos usuarios de internet.

Muchos recursos publicos y privados son malgastados en vigilancias inutiles que encima infringen el derecho a la privacidad de los ciudadanos. Seria mas util poner esos recursos en manos de los sistemas tradicionales de investigacion criminal.

mPlayer

Reproduce todo tipo de archivos multimedia

frecuentemente hay limitaciones tecnicas en cuanto a lo que puedes hace con tus DVD's, videos on-line, etc.

Dos ejemplos:

- Algunos reproductores de DVDsolo reproduciran DVD's de ciertas partes del planeta (a causa de lo que llaman codigo regional)

- Muchos programas (incluyendo RealPlayer y Windows Media Player) no te dejan hacer copias personales de tus propios CD's, DVD's, archivos multimedia personales.

Estas limitacones estan normalmente impuestas por las compañias que estan detras de los reproductores en colaboracion con las industrias del cine y la musica. Normalmente estan en contra de las leyes, y por eso mismo probablemente, no tengas que respetarlo. (puedes leer mas sobre esto en k3b).

Hemos instalado el programa mPlayer con los codecs necesarios en este CD. Con mPlayer podras visualizar todo tipo de DVD's, on-line videos, musica, etc. sin limitaciones tecnicas.

Usando el programa mEncoder incluso podras guardar lo que hayas visto u oido con mPlayer. Desgraciadamente, aun no existe una interfaz grafica para mEncoder, pero si abres una ventana de terminal, es facil descargar cualquier señal de video con este comando:

mencoder -o FILENAME -oac copy -ovc copy LINK

Esto guardara el LINK de la señal de video en el archivo FILENAME.

Para Windows

mPlayer esta disponible tambien para Windows, pero VLC tiene mucho mejor soporte en Windows. VLC tambien esta incluido en este CDPara Mac y otras plataformas

Descarga VLC desde internet.Telfonia IP

Usa el telefono atraves de internet

Como puedes leer en la pagina sobre TOR, la nueva autollamada "ley contra el terror" ha sido introducida en muchos paises tras el ataque de Septiembre 11th, 2001 a las torres gemelas de Nueva York. Estas leyes permiten un mayor control de los telefonos y del ocntrol de datos por internet. El resultado de esto, es que e smucho mas facil para la policia y las agencias de investigacion, avriguar que pasa o con quien hablas por telefono. En muchos paises ni siquieran necesitan una orden judicial para ello¡

Si no estas conforme con este tipo de vigilancia, e invasion de tu privacidad, es posible que la evites. Una manera es usar el telefono a traves de internet.

El telefono sobre internet se presenta en varias versiones. Quizas hayas escuchado hablar de Skype, pero desde la Asociacion politica Danesa IT, te recomendamos usar el sistema SIP u otro sistema de codigo abierto y estandar. De esta forma tienes la posibilidad de elegir el proveedor que mas te guste o que sea de tu confianza.

El anonimato puede ser garantizado regstrando una cuenta SIP con un proveedor que no solicite ningun dato de legitimizacion. Si el proveedor no sabe quien eres, es imposible que la policia le obligue a darles una informacion que no posee. Si puedes enconta un proveedor en tu pais, siempre puedes recurrir a un proveedor extranjero.

Con tu cuenta de telefono IP anonima, puedes ir a un cibercafe y usar tu portatil como un telefono, o llevarte un telefono SIP. Incluso puedes encontrar una red WIFI abierta y conectarte. De esta forma es posible configurar todo para que te identifique frente al receptor de la llamada, y solo esa persona sabra que eres tu.

Si tus amistades tienen tambien una cuenta de telefono IP anonima, entonces podreis tener conversaciones imposibles de trazar.Incluso puedes usar una version encriptada de SIP para que sea imposible escuchar la conversacion que tengais. Y para colmo, si usais el mismo proveedor, suele ser gratuito.

Todo esto demuestra, lo inutil que son las iniciativas anti-terror que tanto proclaman los gobiernos: hay muchas maneras de evitar las escuchas y enciman son completamente legales.

El resultado de las leyes anti-terror solo afecta a los ciudadanos inocentes y las leyes no dan los resultados deseados, o quizas si, depende de lo que verdaderamente esten buscando¡¡

Pruebalo tu mismo

Si tienes un microfono y unos altavoces conctados a tu PC, puedes probar la telefonia por internet.La asociacion politica IT de Dinamarca ha creado una cuanta SIP con el proveedor danes Musimi, y ha pagado un poco de dinero a la cuenta. Mientras hatya dinero en la cuenta podras hacer una llamada gratuita con este CD. Si usas un cafe internet o una red WIFI, sera imposible localizarte.

Lo unico que tienes que hacer, es abrir el programa llamado "Twinkle", en el escritorio. En el campo "Call" introduce el numero de telofono al que quieres llamar. Nota: Ya que el proveedor SIP se encuentra en Dinamarca, tendras que introducir 00 + el numero del pais al que llamas antes de el numero de telefono (Por ejemplo 0034 para España o 0049 para Alemania). Despues con el raton selecciona "Dial" y la llamada empieza!!

Mucha gente querra probar esto, asi que por favor realiza una llamada corta, ya que hay poco dinero en la cuenta, y solo funcionara mientras haya dinero. Hemos puesto una limitacion, asi que solo funcionara con llamadas que tengan un bajo coste desde Dinamarca, y que asi dure mas tiempo.

Tambien es necesario que os avise de que cualquiera que use este CD tendra el mismo numero de telefono en las pruebas que hagais. Nadi podra escuchar vuestras llamadas, pero si alguien intenta llamaros de vuelta, sonara el telefono en todos los ordenadores que esten usando el CD en ese momento.

Si usas un telefono IP en un cibercafe o usando una conexion WIFI abierta, lo unico que podran saber, es que la conversacion telefonica se hizo desde ese sitio. Si lapolicia accede a esa red, podrian reconocer tu direccion MAC. para evitar esto mismo, puedes usar el MACchanger, el cual se encuentra instalado en este CD.Si tambien quieres evitar el riesgo de ser detectado en un cafe internet o cibercafe, puedes usar TOR para hacer anonimo tu trafico de internet. Ten en cuenta, que esto relentiza un poco el trafico, asi que es mejor usarlo para emails, o intercambio de archivos. En este caso no podemos recoendar el uso de TOR para llamadas por internet.

Para Windows y MAC

ZPhone no es un software de codigo abierto, y por eso no esta incluido en este CD. Pero ZPhone es gratuito y disponible para Windows, Mac OSX y Linux.

...y otras plataformas interesantes other interesting platforms

miniSIP es un cliente SIP de codigo libre y con encriptacion. Funciona bajo Windows XP, Pocket PC, y Nokia Internet Tablets (Maemo). Utuliza una PDA con WiFi y tendras un telefono barato o incluso gratis con encriptacion que seria una alternativa a los telefonos moviles. La cobertura no es tan buena como con los moviles normales, (por ejemplo GSM), pero es mucho mas barato y nadie podra escucharte o localizarte.

OpenMoko Es una iniciativa para crear un telefono mobil basado en tecnologia de codigo abierto y libre. funciona bajo linux y tiene los protocolos GSM y WiFi, Luego es probable que sea capaz de ejecutar un cliente SIP encriptado y libre (como Twinkle). En el momento de la creacion de este texto (February 2008), La ultima version del primer telefono OpenMoko no habia salido aun , pero busca en la web para obtener mas detalles al respecto.

TOR ( The Onion Router)

El Router cebolla

Despues de 9.11 2001 tha habido un enorme interes por luchar contra el terrorismo. por este motivo, muchos paises han introducido nuevas leyes restricitivas antiterroristas con el fin de acabar con ello.

Una medida muy comun es logear y espiar a todo el mundo y a todas las cosas que pasan en internet. Esto ha eliminado completamente la intimidad, pero no ha parado para nada el terrorismo. Por suerte hay herramientas para proteguer la privacidad de los legalemnte protegidos ciudadanos.

Dejanos presentarte una de estas herramientas- TOR - El router cebolla (The Onion Router). TOR fue diseñado en origen por la marina estadounidense para proteguer la identidad de sus agentes. Puede ser usado por cualquiera que no quiera ser vigilado u observado. Las herramientas son legales e imposibles de trazear.

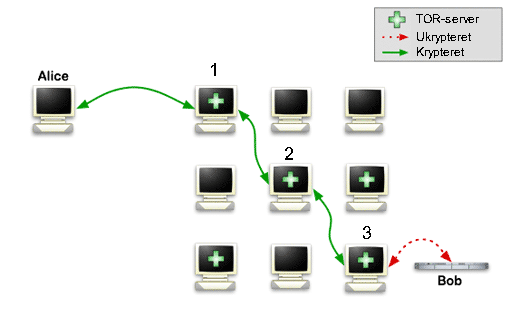

TOR funciona enviando la informacion de internet atraves de varios servidores, de tal forma que no es posible ver con quien te estas comunicando . Funciona de la siguiente manera:

En el siguiente diagrama, Alice quiere comunicar con Bob si ser trazeada. Normalmente, ella tendria simplemente que contactar con Bob atraves de una conexion directa, pero con TOR ella manda eso a un servidor aleatorio TOR, en la grafica TOR-server 1

TOR-server 1 manda el mensaje a TOR-server 2 y esta a su vez a TOR-server 3 -el cual lo acaba mandando al pobre Bob. El truco esta en que el TOR-server 1 solo conoce a Alice y al TOR-server 2 - pero no conoce a Bob ni al TOR-server 3.A su vez TOR-server 3 no tiene ni idea de quien es Alice.

De esta forma , Bob no puede saber donde eta Alice. y si solicitas la conexion de Alice solo puees saber que esta hablando con TOR-server 1. Asi que no puedes saber que realmente esta hablando con Bob. Todas las conexiones verdes del diagrama son encriptadas, y por supuesto no se puede saber que esta enviando Alice a Bob.

Incluso si la policia u otra persona controlora varios de los servidores TOR no podrian ver quien habla con quien. Para saber eso , tendrian que controlar todos los servidores TOR de mundo.

El unico inconveniente del sistema TOR es que la encriptacion lleva tiempo, y por tanto la conexion es lenta, luego Alice y Bob hablan mas lentamente que si lo hicieran directamente. Pero ese es el precio a pagar si quieres tener privacidad en tus comunicaciones.

Pruebalo tu mismo

Hemos instalado TOR en este CD. Cuando usas el navegador Firefox, tu trafico de internet pasara automaticamente por TOR. Si lo usas para el correo electronico, por ejemplo Google mail, no sera posible ver con quien estas manteniendo correos electronicos si acceden a tu conexion.

Puede probar TOR visitanto esta direccion http://whatismyip.com/. Esta pagina te dira cual es la direccion IP que usas. .La direccion IP es lo que identifica tu ordenador en internet, lo qu epuede ser usado para encontrarte. Si visitas la web varias veces, veras que te da distintas direcciones IP cada vez, ya que piensa que las peticiones provienen de distintos ordenadores alojados en todo el mundo.

Para saber mas sobre TOR, visita tor.eff.org.

Si lees esto desde Windows

Puedes usar TOR en Windows ejecutando xeroBank browser xB puede ejecutarse sin tener instalado elprograma en tu disco duro y sin cambiar la base de registros. Tienes que descomprimir xB primero en tu disco duro o mejor en una unidad USB.

De hecho es buena idea tener xB browser en una llave USB incluso si no usas windows, porque amenudo tienes que usar otro ordenador, de un amigo un cibercafe, y asi siempre tendras tu privacidad contigo. Usar xB desde una llave USB definitivamente te ayudara a mantener tu privacidad.

Limpiar tu disco duro

Cuando te deshaces de tu ordenador, es hora de proteger tu privacidad y tus secretos. Despues de copiar todos tus datos al nuevo ordenador, debes eliminar todos los datos del viejo por tu bien.

Borrar los datos de forma normal no es suficiente, ya que un borrado normal no borra realmente los datos. Solo los marca como borrados eliminandolos de las listas. hasta que no son sustituidos por otros nuevos, siguen estando ahi, y pueden ser recuperados.

Wipe es un programa que borra un archivo o una particion sobreescribiendola solamente 34 veces con diferentes modos de archivos Bit. Es un programa en base de comandos y para usarlo debes aprender como funcionan los archivos y particiones en Linux. Pero es una buena cosa que no exista un menu facilon, que puede borrar todo tu disco duro para siempre. En su lugar tendras que trabajartelo y seguro que borraras solo lo que quieres de verdad.

Para arrancar Wipe tienes que abrir una ventana de terminal y escribir esto:

wipe filenameEjemplo: "wipe /dev/hda" borrara el disco duro IDE.

En Windows

Para windows recomendamos EraserReciclar Discos Duros

Muchos ordenadores son donados a obras de caridad en el tercer mundo. Debido al miedo de la falta de privacidad , muchos donantes destruyen fisicamente los discos duros antes de donarlos. Pero gracias a programas como "wipe" es posible eliminar definitivamente toda la informacion sin necesidad de destruir nada. Y usando el CD de Polippix puedes hacer el borrado tu mismo.Category[40]: Anti-Überwachung Short-Link to this page: a-fsa.de/e/1gz

Link to this page: https://www.aktion-freiheitstattangst.org/de/articles/946-polippix-spanish.htm

Link with Tor: http://a6pdp5vmmw4zm5tifrc3qo2pyz7mvnk4zzimpesnckvzinubzmioddad.onion/de/articles/946-polippix-spanish.htm

Tags: #Polippix #CD #Umgehung #Ueberwachung #Datenschutz #Programme #LiveCD

Created: 2010-01-04 13:01:56

Kommentar abgeben